Na corrida pela inovação tecnológica, as empresas geralmente correm em direção aos lançamentos de produtos, mas se encontram em uma maratona ao consertar vulnerabilidades. Essa dicotomia representa um desafio significativo, especialmente com as brechas de segurança cada vez maiores.

O que é uma Avaliação de Vulnerabilidade? (Assessment)

As avaliações de vulnerabilidade são avaliações sistemáticas para identificar, classificar e abordar vulnerabilidades de segurança em produtos e aplicativos de software. Essas avaliações são essenciais para qualquer estratégia de segurança de mudança, pois acontecem durante as fases de desenvolvimento e pré-implantação. O objetivo é detectar e mitigar riscos de segurança antes que eles cheguem à implantação.

Essas avaliações são essenciais em um campo onde a segurança de dados não é negociável, como o setor de saúde por exemplo, que está sob intenso escrutínio para proteger dados médicos. Mas, na verdade, elas são vitais para qualquer organização que queira proteger as informações pessoais de seus usuários.

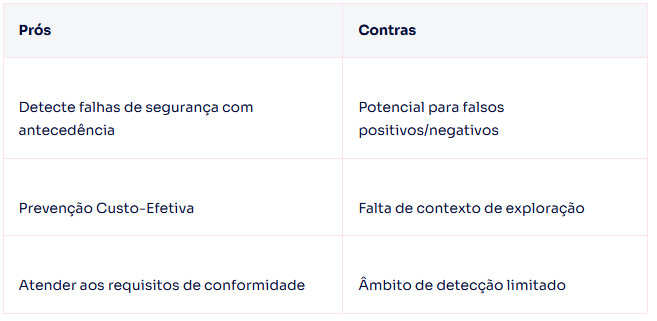

Prós

Identifique falhas de segurança antecipadamente – Você pode identificar vulnerabilidades em seus sistemas e aplicativos antes que eles cheguem à produção, evitando obstáculos na linha SSDLC e prevenindo ataques significativos, como código malicioso.

Prevenção econômica – Abordar riscos proativamente ajuda a evitar os altos custos associados a violações de dados e falhas de sistema.

Atenda aos requisitos de conformidade – Avaliações regulares ajudam você a cumprir com regulamentações do setor, como GDPR e SOC2, reduzindo o risco de multas e problemas legais.

Minimize o tempo para corrigir descobertas – As avaliações de vulnerabilidade ajudam você a evitar trocas de contexto, que acontecem com frequência entre desenvolvedores, para que você possa abordar cada vulnerabilidade mais rapidamente com o processo de correção correto.

Contras

Potencial para falsos positivos/negativos – Você pode encontrar alertas falsos ou perder vulnerabilidades específicas, levando a esforços mal direcionados ou riscos negligenciados.

Falta de contexto de exploração – As avaliações de vulnerabilidade geralmente não fornecem insights sobre como um invasor pode explorar vulnerabilidades identificadas, deixando alguma incerteza em sua estratégia de segurança.

Escopo limitado de detecção – As avaliações geralmente se concentram em vulnerabilidades conhecidas, potencialmente perdendo explorações de dia zero ou ameaças persistentes avançadas.

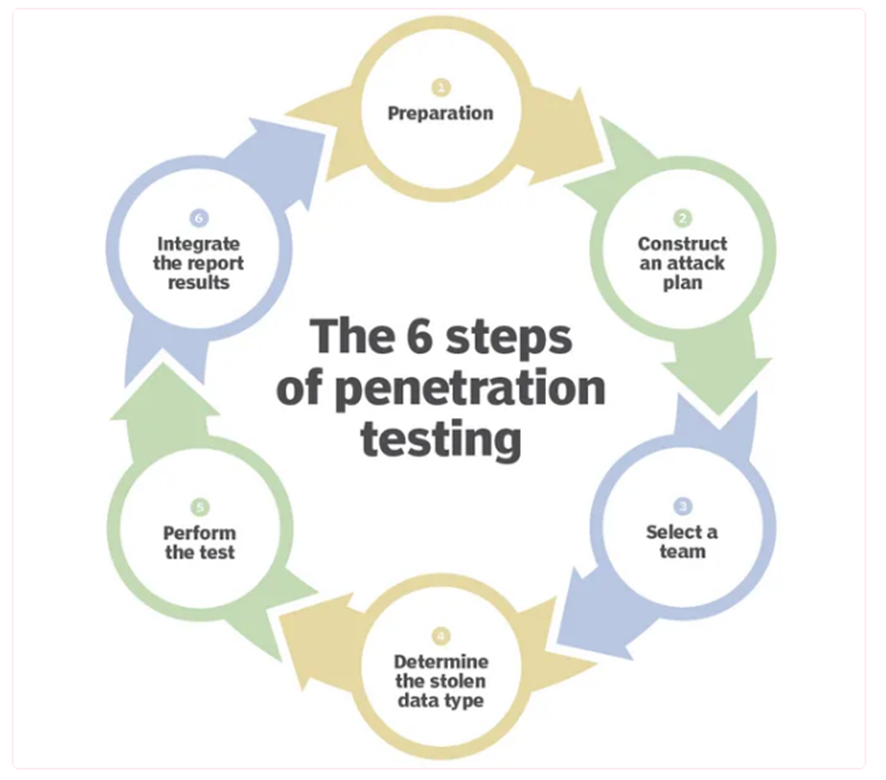

Teste de penetração

O teste de penetração, Pentest, é um processo sistemático projetado para simular um ataque cibernético contra seu sistema ou software para identificar vulnerabilidades que podem ser exploradas. Ao contrário das avaliações de vulnerabilidade, que são verificações de segurança listando problemas potenciais, o teste de caneta é sobre ver o quão profundos esses problemas vão. Normalmente, ele é feito depois que você construiu e implantou seu software para garantir que suas defesas funcionem quando mais necessário.

O teste de caneta é mais comumente feito por um profissional de segurança cibernética que pode cutucar e cutucar suas defesas de sistema para tentar encontrar uma vulnerabilidade não mitigada – também conhecida como backdoor.

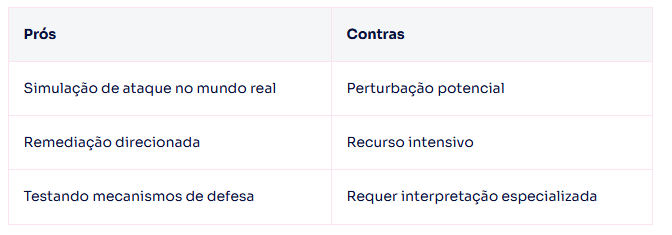

Prós

Simulação de Ataque no Mundo Real – Você obtém uma compreensão prática de como um invasor pode explorar seu sistema, revelando vulnerabilidades do mundo real.

Correção Direcionada – Ela fornece insights específicos e acionáveis, permitindo que você priorize e fortaleça suas defesas de forma eficaz.

Teste de Mecanismos de Defesa – Testa suas medidas de segurança sob pressão, mostrando como elas funcionam em um cenário de ataque.

Contras

Potencial interrupção – Pode ser perturbador, arriscando interrupções temporárias ou problemas de desempenho, pois explora ativamente vulnerabilidades.

Requer uso intensivo de recursos – Requer tempo, experiência e recursos financeiros significativos, o que o torna desafiador para equipes menores.

Requer interpretação especializada – Os resultados do teste de penetração podem ser complexos e geralmente exigem análise especializada para traduzir as descobertas em etapas de correção acionáveis.

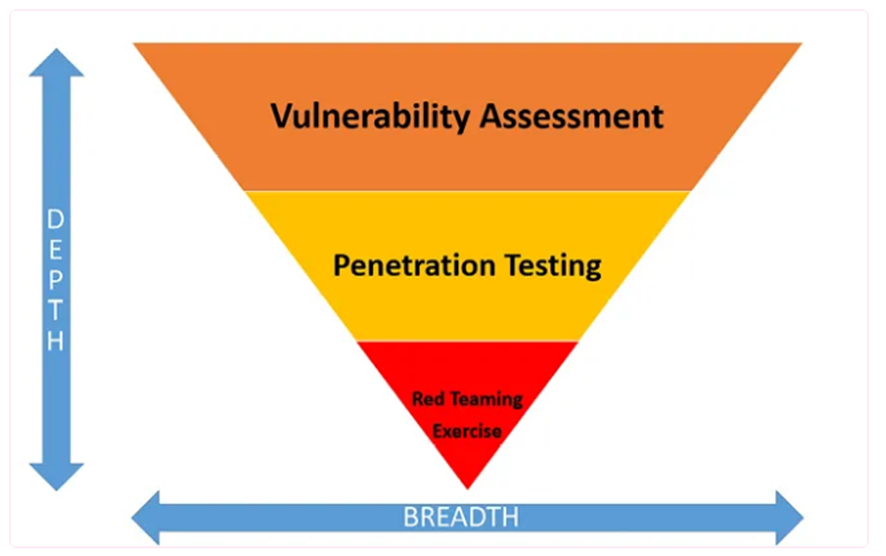

Avaliações de vulnerabilidade vs. testes de penetração: principais diferenças

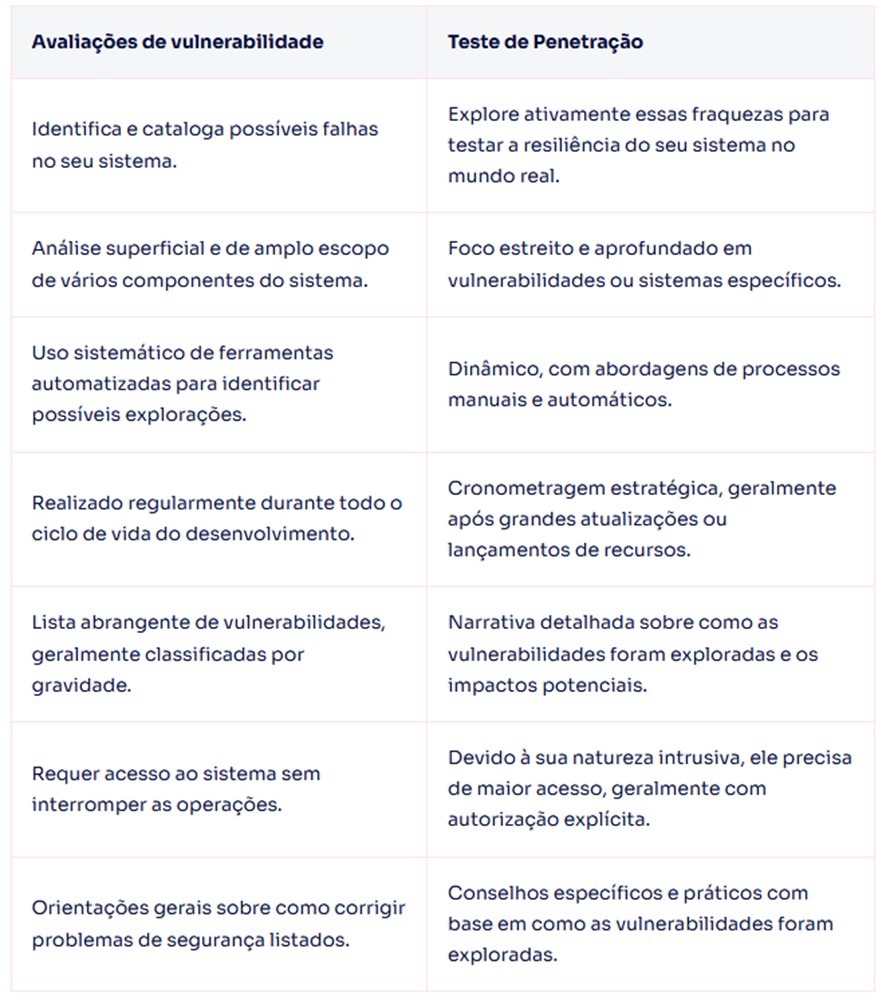

- Objetivo

As avaliações de vulnerabilidade visam encontrar e catalogar potenciais pontos fracos em seu SSDLC, principalmente nos estágios iniciais. Trata-se de criar um inventário do que pode ser vulnerável sem tentar invadir.

No teste de penetração, o objetivo muda para explorar ativamente as vulnerabilidades identificadas. Trata-se de atacar seu sistema para ver como essas fraquezas se mantêm sob estresse real, testando suas defesas e a robustez geral de suas medidas de segurança. - Escopo/Profundidade do Teste

Avaliações de vulnerabilidade lançam uma rede ampla, escaneando vários componentes do sistema para identificar problemas potenciais. No entanto, esse método raspa a superfície, focando na amplitude em vez da profundidade.

O teste de penetração, por outro lado, adota uma abordagem mais direcionada. Ele se concentra em vulnerabilidades ou sistemas específicos, investigando profundamente para explorar e entender o verdadeiro impacto de cada fraqueza identificada. Enquanto as avaliações de vulnerabilidade fornecem uma visão geral ampla, o teste de penetração oferece um mergulho profundo em áreas selecionadas de alto risco, revelando a extensão de potenciais violações de segurança.

- Cronometragem

Avaliações de vulnerabilidades são normalmente integradas às suas rotinas de segurança e conduzidas periodicamente ao longo do ciclo de vida do desenvolvimento. Essa regularidade ajuda a identificar prontamente vulnerabilidades novas ou emergentes, especialmente durante os estágios iniciais de desenvolvimento.

O teste de penetração é cronometrado de forma mais estratégica. Muitas vezes, as equipes o programam após marcos significativos, como o lançamento de um recurso de produto ou a conclusão de um ciclo de desenvolvimento, para garantir que seu sistema esteja robusto e pronto. - Permissões

Para avaliações de vulnerabilidade, você normalmente precisa de acesso básico a sistemas e redes. Esse nível de permissão permite que você escaneie e identifique possíveis problemas de segurança sem interromper as operações normais.

No entanto, o teste de penetração requer um nível mais alto de acesso. Como o teste de penetração envolve a tentativa ativa de explorar vulnerabilidades, muitas vezes você precisa de autorização explícita, às vezes até mesmo autorização legal, principalmente se o teste puder impactar ambientes ativos ou acessar dados confidenciais. - Metodologia

Nas avaliações de vulnerabilidade, você usa ferramentas automatizadas para uma varredura ampla de seus sistemas, verificando em um banco de dados de vulnerabilidades conhecidas. Este método é sistemático, focando em identificar o que pode ser explorado.

Por outro lado, o teste de penetração envolve uma abordagem mais dinâmica. Aqui, você usa ferramentas automatizadas e se envolve em sondagem manual e tática. Este método testa como as vulnerabilidades podem ser exploradas em cenários do mundo real, muitas vezes exigindo pensamento criativo e crítico de um especialista em segurança cibernética altamente qualificado para imitar estratégias potenciais de hackers.

- Relatórios

Com avaliações de vulnerabilidade, seu relatório é mais uma lista abrangente detalhando as várias vulnerabilidades encontradas em seu sistema, geralmente classificadas por gravidade ou impacto potencial. Este relatório fornece uma visão ampla de sua segurança, destacando áreas que precisam de atenção.

Em contraste, um relatório de teste de penetração é muito mais orientado para narrativas e detalhado sobre explorações específicas. Ele lista as vulnerabilidades e descreve como os invasores podem explorá-las, os dados que eles podem acessar e os danos potenciais que cada exploração pode causar. Este tipo de relatório é inestimável para entender as implicações práticas de cada fraqueza. - Suporte de correção

Com avaliações de vulnerabilidade, você recebe uma lista abrangente de possíveis problemas de segurança em seu sistema, mas a orientação para corrigi-los tende a ser geral. É como obter um relatório de diagnóstico que identifica problemas sem instruções específicas sobre como mitigar cada problema. Plataformas DevSecOps como Jit podem adicionar uma sugestão específica a cada descoberta, ajudando você a resolver cada vulnerabilidade de forma mais eficiente.

Por outro lado, o teste de penetração oferece conselhos de correção mais direcionados. Como os testes de penetração exploram ativamente vulnerabilidades, eles fornecem insights detalhados sobre cada fraqueza e recomendações mais específicas e práticas para fortalecer suas defesas contra ataques semelhantes no mundo real.

Equilibrando as escalas: você precisa de ambos?

Decidir entre uma avaliação de vulnerabilidade e um teste de penetração depende do estado atual e das necessidades da segurança cibernética da sua organização. Se você está apenas começando a moldar seu programa de segurança cibernética ou não tem certeza sobre o status de segurança da sua rede, uma avaliação de vulnerabilidade deve ser seu primeiro passo.

Você pode não precisar de testes de penetração com tanta frequência se tiver ferramentas de segurança robustas e fluxos de trabalho de gerenciamento de risco, como os oferecidos pela FIGITAL SEGURANÇA, cobrindo todo o seu SSDLC. Mas se já faz um ano ou mais desde seu último teste de penetração, é hora de agendar outro.

Integrar ambas as estratégias em seu plano de segurança oferece a proteção mais abrangente, com avaliações informando sobre potenciais fraquezas e testes de penetração ocasionais validando suas defesas contra ameaças ativas.

Protegendo o futuro com FIGITAL SEGURANÇA

Avaliações de vulnerabilidade e testes de penetração são componentes essenciais de um plano de segurança cibernética sólido. Certifique-se de revisar regularmente seu escopo e frequência para abordar todas as suas fraquezas de segurança e estabelecer monitoramento contínuo para que todos os olhos estejam em seus sistemas, mesmo quando nenhum teste estiver em execução. Para tornar a segurança mais gerenciável para sua equipe, aproveite as ferramentas de automação de segurança que cobrem todos os estágios do SSDLC e oferecem relatórios enriquecidos.

www.figitalseguranca.com.brhttps://figitalseguranca.com.br/